1000企业受kaseya勒索病毒攻击,详解勒索病毒的攻击方式与防范措施

勒索病毒又火了,黑客凭借对kaseya勒索软件攻击,造成1000家公司受害,这些公司遍布在美国、英国、加拿大、南非等最少17个公家,其中瑞典最大的连锁超市COOP超过800家实体店在这次攻击事件中关门。

7月3日,美国总统拜登要求情报机构全面调查攻击事件。

近半年以来,勒索软件团队甚是“猖獗”,勒索事件频发,勒索金额屡创新高,攻击也愈发具备针对性。

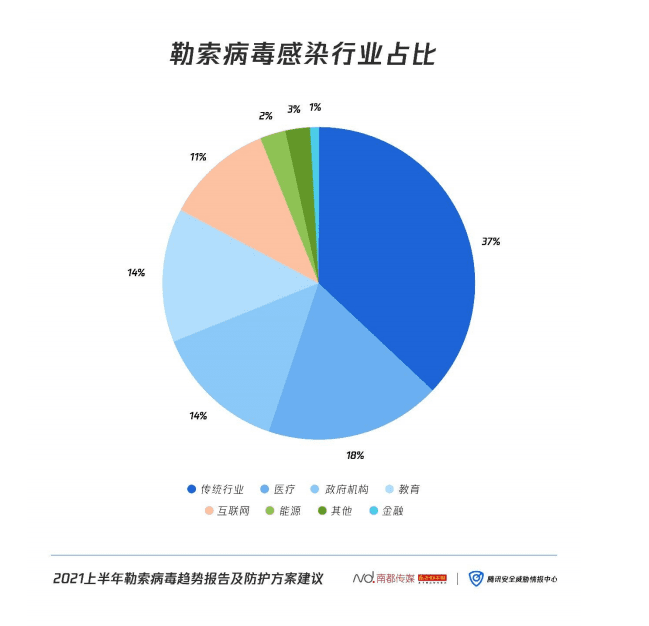

从勒索病毒感染行业来看,数据价值较高的传统行业、医疗、政府机构遭受攻击较为严重,依次占比为37%、18%、14%,总计占比高达69%。

经过几年的演变,勒索病毒攻击手法也有明显的变化,从最开始的单纯的“勒索”,发展到后面“勒索+窃密”,最近一些勒索病毒黑客组织还加入DDOS的方式,对受害者企业进行攻击,迫逼受害者交纳赎金。

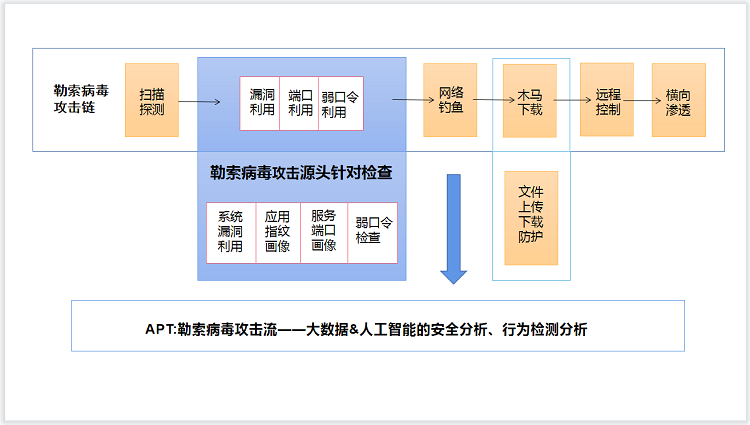

勒索病毒的常规攻击路径:

1、入侵:通过RDP爆破、SQL弱口令爆破、网络钓鱼、恶意电子邮件以及恶意附件投递,高危漏洞利用、无文件攻击等方式入侵。

2、扩散:黑客入侵一台主机后,会利用各种攻击手段,横向扩张,增加受控主机数量。

3、盗窃:黑客攻陷主机后,筛选最有价值的数据攻击对象,窃取数据,留置后门,安装远程控制软件,并将窃取到的数据上传到自己团队的服务器

4、勒索:下载一种或多种勒索病毒运行,瘫痪目标网络,留下勒索信件,在暗网发布失陷企业数据,实施勒索。

勒索病毒的防护:

1、培养安全意识,定期做好培训

对于不明电子邮件,不随意打开;开启电子邮件确认发件人可信度;系统补丁和安全软件病毒库保持实时更新,及时抵御老旧病毒的攻击;系统停用弱密码,使用安全策略来强制规定使用强密码,必要时规定密码长度和复杂性。

2、做好加密存储

勒索病毒攻击成功后,会进行潜伏,直到程序被激活后,加密覆盖原文件或者加密生成副本文件再删除原文件,造成文件无法使用。

而文件自身加密存储能有效抵御大部分的病毒篡改文档类型,锁定文件,云盒子企业云盘采用军用级加密技术,在传输通道、存储、本地缓存进行三重加密,防止数据裸奔,即使勒索团队锁定公司数据也没有办法进行传播;

3、定期备份

抵御勒索病毒的关键是文档管理系统必须要做好灾备,本地备份+脱机隔离备份+云端备份多重备份方式防患于未然。

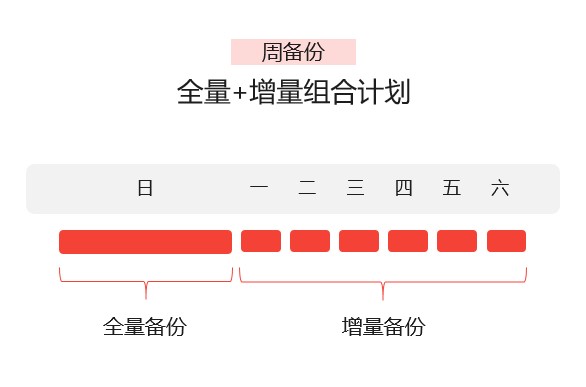

备份方式上,云盒子完全满足“本地备份+脱机隔离备份+云端备份多重备份”,桌面文件上传至云盒子,实现本地备份和云端备份,近期推出的「异地备份」功能实现所有数据脱机隔离备份,通过全量+增量混合备份计划,将企业云盒子服务器中加密的数据按照预定备份计划,发送到远程服务器或云端存储空间上,节约存储空间,还原更快。当遭遇勒索病毒攻击时,通过还原备份数据恢复生产,最大限度地降低数据丢失带来的损失。

4、溯源分析

企业被攻击后,可以请安全专家做一次完整的溯源分析,判断数据泄露量和重要程度,再决定是放弃这部分数据、或选择数据恢复团队、或缴纳赎金。最后让安全专家团队将漏洞堵住,防止下一次攻击。

勒索病毒防护需要协同联动,通过下一代防火墙、防病毒网关、入侵防御、安全加密存储、容灾备份,构建立体式防护方案,从边界到终端形成协同联动防御,降低勒索病毒攻击的损失。这些都需要在日常中时刻保持高度警惕,时刻抵御。